Qual é a diferença entre uma VPN e um proxy?

Um proxy conecta você a um computador remoto e uma VPN conecta você a um computador remoto, então eles devem ser, mais ou menos, a mesma coisa, certo? Não exatamente. Vejamos quando você pode querer usar cada um e por que os proxies são um substituto insatisfatório para VPNs.

Selecionar a ferramenta certa é fundamental

Praticamente a cada duas semanas há uma grande notícia sobre criptografia, vazamento de dados, espionagem ou outras questões de privacidade digital. Muitos desses artigos falam sobre a importância de reforçar a segurança de sua conexão de Internet, como usar uma VPN (Rede Privada Virtual) quando você está em uma cafeteria Wi-Fi pública, mas muitas vezes eles são claros nos detalhes. Como exatamente os servidores proxy e as conexões VPN sobre os quais ouvimos falar realmente funcionam? Se você vai investir tempo e energia para melhorar a segurança, você quer ter certeza de que está selecionando a ferramenta certa para o trabalho certo.

Embora sejam fundamentalmente diferentes, VPNs e proxies têm uma única coisa em comum: ambos permitem que você apareça como se estivesse se conectando à Internet de outro local. Como eles realizam essa tarefa e o grau em que oferecem privacidade, criptografia e outras funções, no entanto, variam enormemente.

Proxies escondem seu endereço IP

Um servidor proxy é um servidor que atua como intermediário no fluxo do tráfego da Internet, de forma que suas atividades na Internet pareçam vir de outro lugar. Digamos, por exemplo, que você esteja fisicamente localizado na cidade de Nova York e deseja fazer login em um site geograficamente restrito apenas a pessoas localizadas no Reino Unido. Você pode se conectar a um servidor proxy localizado no Reino Unido e, em seguida, conectar-se a esse site. O tráfego de seu navegador da web parece ter origem no computador remoto e não no seu.

Os proxies são ótimos para tarefas de baixo risco, como assistir a vídeos do YouTube com restrição de região, contornar filtros de conteúdo simples ou contornar restrições de serviços baseadas em IP.

Por exemplo: Várias pessoas em nossa casa jogam um jogo online em que você recebe um bônus diário no jogo por votar no servidor de jogo em um site de classificação de servidor. No entanto, o site de classificação tem uma política de um voto por IP, independentemente de nomes de jogadores diferentes serem usados. Graças aos servidores proxy, cada pessoa pode registrar seu voto e obter o bônus do jogo porque o navegador de cada pessoa parece vir de um endereço IP diferente.

Por outro lado, os servidores proxy não são tão bons para tarefas de alto risco. Servidores proxysó oculte seu endereço IP e aja como um intermediário idiota para o tráfego da Internet. Eles não criptografam seu tráfego entre seu computador e o servidor proxy, eles normalmente não eliminam as informações de identificação de suas transmissões além da simples troca de IP e não há nenhuma privacidade adicional ou considerações de segurança embutidas.

Qualquer pessoa com acesso ao fluxo de dados (seu ISP, seu governo, um cara farejando o tráfego de Wi-Fi no aeroporto, etc.) pode espionar seu tráfego. Além disso, certos exploits, como elementos maliciosos em Flash ou JavaScript em seu navegador, podem revelar sua verdadeira identidade. Isso torna os servidores proxy inadequados para tarefas sérias, como impedir que o operador de um ponto de acesso Wi-FI malicioso roube seus dados.

Por fim, as conexões do servidor proxy são configuradas aplicativo por aplicativo, não em todo o computador. Você não configura seu computador inteiro para se conectar ao proxy - você configura seu navegador da web, seu cliente BitTorrent ou outro aplicativo compatível com proxy. Isso é ótimo se você deseja apenas um único aplicativo para se conectar ao proxy (como nosso esquema de votação mencionado anteriormente), mas não tão bom se você deseja redirecionar toda a sua conexão de Internet.

Os dois protocolos de servidor proxy mais comuns são HTTP e SOCKS.

Proxies HTTP

O tipo mais antigo de servidor proxy, os proxies HTTP são projetados expressamente para tráfego baseado na web. Você conecta o servidor proxy ao arquivo de configuração do seu navegador da web (ou usa uma extensão do navegador se o seu navegador não oferecer suporte nativo a proxies) e todo o seu tráfego da web é roteado por meio do proxy remoto.

Se você estiver usando um proxy HTTP para se conectar a qualquer tipo de serviço confidencial, como seu e-mail ou banco, écrítico você usa um navegador com SSL habilitado e se conecta a um site que oferece suporte à criptografia SSL. Como observamos acima, os proxies não criptografam nenhum tráfego, portanto, a única criptografia que você obtém ao usá-los é a criptografia que você mesmo fornece.

SOCKS Proxies

RELACIONADO:Como tornar anônimo e criptografar seu tráfego de BitTorrent

O sistema proxy SOCKS é uma extensão útil do sistema proxy HTTP, pois o SOCKS é indiferente ao tipo de tráfego que passa por ele.

Onde os proxies HTTP só podem lidar com o tráfego da web, um servidor SOCKS simplesmente repassará qualquer tráfego que obtiver, seja esse tráfego para um servidor da web, um servidor FTP ou cliente BitTorrent. Na verdade, em nosso artigo sobre como proteger o tráfego do BitTorrent, recomendamos o uso do BTGuard, um serviço de proxy SOCKS anônimo com base no Canadá.

A desvantagem dos proxies SOCKS é que eles são mais lentos do que os proxies HTTP puros porque têm mais sobrecarga e, como os proxies HTTP, não oferecem criptografia além do que você aplica pessoalmente a determinada conexão.

Como selecionar um proxy

Quando se trata de selecionar um proxy, vale a pena ... bem, pagar. Enquanto a Internet está inundada com milhares de servidores proxy gratuitos, eles são quase universalmente instáveis com baixo tempo de atividade. Esses tipos de serviços podem ser ótimos para uma tarefa única que leva alguns minutos (e não é particularmente sensível por natureza), mas realmente não vale a pena confiar em proxies gratuitos de origem desconhecida para algo mais importante do que isso. Se você sabe no que está se metendo em termos de qualidade e privacidade, pode encontrar pilhas de servidores proxy gratuitos no Proxy4Free, um banco de dados de proxy gratuito bem estabelecido.

Embora existam serviços comerciais autônomos como o BTGuard, o aumento de computadores e dispositivos móveis mais rápidos, juntamente com conexões mais rápidas (que reduzem o impacto da sobrecarga de criptografia), o proxy tem caído em desuso à medida que mais e mais pessoas opte por usar soluções VPN superiores.

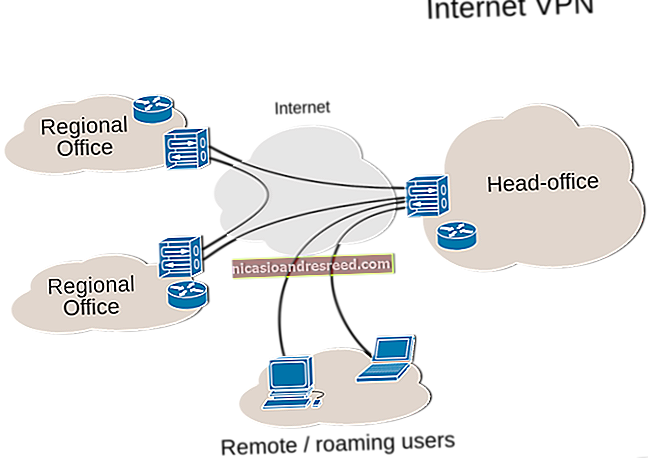

Redes privadas virtuais criptografam sua conexão

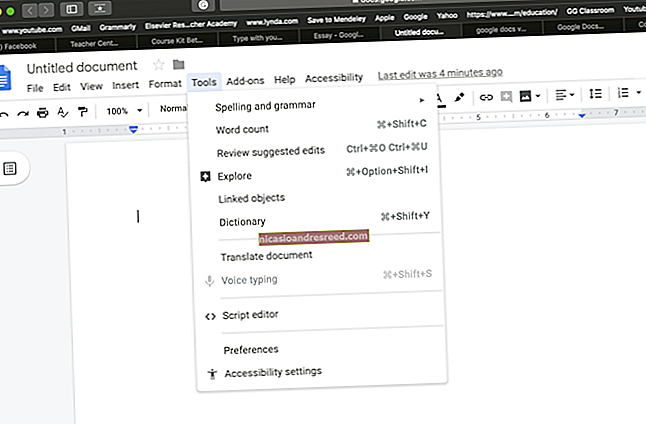

Redes privadas virtuais, como proxies, fazem com que seu tráfego pareça vir de um endereço IP remoto. Mas é aí que as semelhanças terminam. As VPNs são configuradas no nível do sistema operacional e a conexão VPN captura toda a conexão de rede do dispositivo em que está configurada. Isso significa que, ao contrário de um servidor proxy, que simplesmente atua como um servidor intermediário para um único aplicativo (como seu navegador ou cliente BitTorrent), as VPNs irão capturar o tráfego de cada aplicativo em seu computador, a partir de seu navegador da Web para seus jogos online até mesmo o Windows Update em execução em segundo plano.

Além disso, todo esse processo passa por um túnel altamente criptografado entre o seu computador e a rede remota. Isso torna uma conexão VPN a solução ideal para qualquer tipo de uso de rede de alto risco onde a privacidade ou a segurança são uma preocupação. Com uma VPN, nem o seu ISP nem qualquer outra parte de espionagem pode acessar a transmissão entre o seu computador e o servidor VPN. Se você estiver viajando para um país estrangeiro, por exemplo, e estiver preocupado em fazer login em seus sites financeiros, e-mail, ou mesmo conectar-se com segurança à sua rede doméstica à distância, pode facilmente configurar seu laptop para usar uma VPN.

Mesmo se você não estiver em uma viagem de negócios na África rural, ainda pode se beneficiar do uso de uma VPN. Com uma VPN habilitada, você nunca precisa se preocupar com práticas de segurança de rede / Wi-Fi ruins em cafeterias ou que a Internet gratuita em seu hotel está cheia de falhas de segurança.

Embora as VPNs sejam fantásticas, elas têm suas desvantagens. O que você obtém em criptografia de conexão inteira, você paga em dinheiro e capacidade de computação. Executar uma VPN requer um bom hardware e, como tal, bons serviços VPN não são gratuitos (embora alguns provedores, como TunnelBear, ofereçam um pacote gratuito muito espartano). Espere pagar pelo menos alguns dólares por mês por um serviço VPN robusto como as soluções que recomendamos em nosso guia VPN, StrongVPN e ExpressVPN.

RELACIONADO:Como escolher o melhor serviço VPN para suas necessidades

O outro custo associado às VPNs é o desempenho. Os servidores proxy simplesmente passam suas informações adiante. Não há custo de largura de banda e apenas um pouco de latência extra quando você os usa. Os servidores VPN, por outro lado, consomem tanto a capacidade de processamento quanto a largura de banda devido à sobrecarga introduzida pelos protocolos de criptografia. Quanto melhor o protocolo VPN e melhor o hardware remoto, menor será a sobrecarga.

O processo de seleção de uma VPN é um pouco mais detalhado do que a seleção de um servidor proxy gratuito. Se você está com pressa e deseja um serviço VPN confiável que ambos recomendamose usarmos a nós mesmos diariamente, iremos direcioná-lo para Strong VPN como nossa VPN preferida. Se você gostaria de ler um olhar mais aprofundado sobre os recursos de VPN e como selecionar um, recomendamos que você verifique nosso artigo detalhado sobre o assunto.

Em resumo, os proxies são ótimos para esconder sua identidade durante tarefas triviais (como “entrar furtivamente” em outro país para assistir a uma partida de esportes), mas quando se trata de mais tarefas em série (como se proteger de espionagem), você precisa de uma VPN.