Seu iPhone pode ser hackeado?

O iPhone ganhou uma reputação como um dispositivo focado em segurança graças (em parte) ao controle de ferro da Apple sobre o ecossistema. No entanto, nenhum dispositivo é perfeito quando se trata de segurança. Então, seu iPhone pode ser hackeado? Quais são os riscos?

O que significa “hackear” um iPhone

Hacking é um termo vago que costuma ser usado incorretamente. Tradicionalmente, refere-se a obter acesso ilegal a uma rede de computadores. No contexto de um iPhone, hacking pode se referir a qualquer um dos seguintes:

- Ter acesso às informações privadas de alguém armazenadas em um iPhone.

- Monitorar ou usar um iPhone remotamente sem o conhecimento ou consentimento do proprietário.

- Alterando a maneira como um iPhone opera usando software ou hardware adicional.

Tecnicamente, alguém adivinhando sua senha pode constituir hacking. A instalação de software de monitoramento em seu iPhone para que alguém possa espionar suas atividades também pode ser algo que você esperaria que um “hacker” fizesse.

Também existe o jailbreak, ou o ato de instalar firmware personalizado em um dispositivo. Esta é uma das definições mais modernas de hacking, mas também é amplamente usada. Muitas pessoas “hackearam” seus próprios iPhones instalando uma versão modificada do iOS para remover as restrições da Apple.

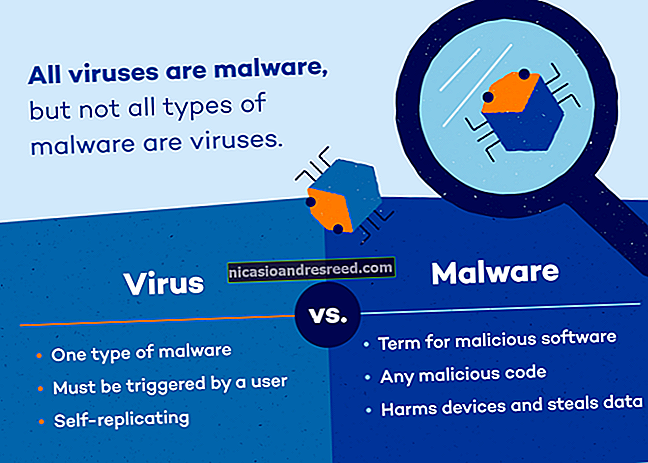

Malware é outro problema que já atingiu o iPhone. Não apenas os aplicativos da App Store foram classificados como malware, mas também foram encontrados exploits de dia zero no navegador da Apple, o Safari. Isso permitiu que os hackers instalassem spyware que burlou as medidas de segurança da Apple e roubou informações pessoais.

O espaço de desbloqueio se move rapidamente. É um jogo constante de gato e rato entre a Apple e os tweakers. Se você mantiver seu dispositivo atualizado, provavelmente estará "seguro" contra quaisquer hacks que dependem do método de desbloqueio.

No entanto, isso não é motivo para baixar a guarda. Grupos de hackers, governos e agências de aplicação da lei estão todos interessados em encontrar maneiras de contornar as proteções da Apple. Qualquer um deles poderia descobrir um avanço a qualquer momento e não notificar a Apple ou o público.

RELACIONADO:Meu iPhone ou iPad pode pegar um vírus?

Seu iPhone não pode ser usado remotamente

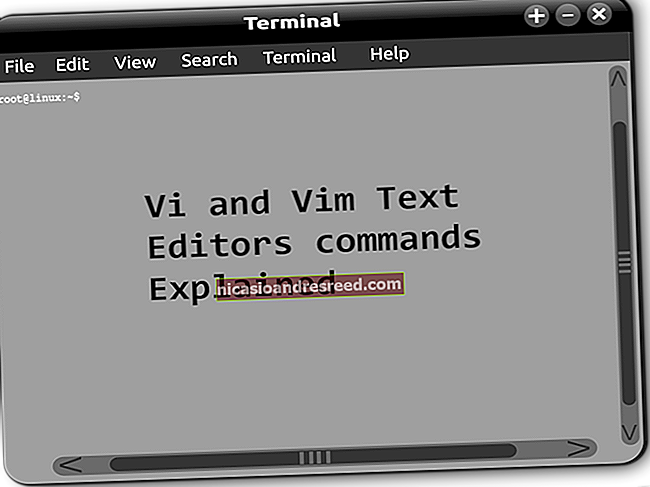

A Apple não permite que ninguém controle remotamente um iPhone por meio de aplicativos de acesso remoto, como o TeamViewer. Embora o macOS seja fornecido com um servidor de computação de rede virtual (VNC) instalado que permite que seu Mac seja controlado remotamente se você ativá-lo, o iOS não.

Isso significa que você não pode controlar o iPhone de alguém sem desbloqueá-lo primeiro. Existem servidores VNC disponíveis para iPhones desbloqueados que habilitam essa funcionalidade, mas o iOS padrão não.

O iOS usa um sistema de permissões robusto para conceder aos aplicativos acesso explícito a serviços e informações específicos. Quando você instala um novo aplicativo pela primeira vez, muitas vezes é solicitado que você conceda permissão aos serviços de localização ou à câmera do iOS. Os aplicativos literalmente não podem acessar essas informações sem sua permissão explícita.

Não há nível de permissão disponível no iOS que conceda acesso total ao sistema. Cada aplicativo é protegido por sandbox, o que significa que o software é separado do resto do sistema em um ambiente seguro de “sandbox”. Isso evita que aplicativos potencialmente prejudiciais afetem o resto do sistema, incluindo a limitação do acesso a informações pessoais e dados de aplicativos.

Você deve sempre ter cuidado com as permissões que concede a um aplicativo. Por exemplo, um aplicativo como o Facebook deseja acessar seus contatos, mas não exige que isso funcione. Depois de conceder acesso a essas informações, o aplicativo pode fazer o que quiser com esses dados, incluindo enviá-los a um servidor privado e armazená-los para sempre. Isso pode violar o contrato do desenvolvedor da Apple e da App Store, mas ainda é tecnicamente possível para um aplicativo fazer isso.

Embora seja normal se preocupar com ataques ao seu dispositivo de fontes nefastas, você provavelmente corre mais risco de fornecer suas informações pessoais para um aplicativo "seguro" que simplesmente pede educadamente. Revise as permissões do seu aplicativo para iPhone rotineiramente e sempre pense duas vezes antes de concordar com as demandas de um aplicativo.

RELACIONADO:10 etapas fáceis para melhorar a segurança do iPhone e iPad

Apple ID e segurança iCloud

Seu ID Apple (que é sua conta iCloud) é provavelmente mais suscetível a interferências externas do que seu iPhone. Assim como qualquer conta online, muitos terceiros podem obter suas credenciais.

Você provavelmente já tem a autenticação de dois fatores (2FA) ativada em seu ID Apple. Ainda assim, você pode querer ter certeza indo em Ajustes> [Seu Nome]> Senha e Segurança no seu iPhone. Toque em “Ativar autenticação de dois fatores” para configurá-la, caso ainda não esteja ativada.

No futuro, sempre que você fizer login em seu ID Apple ou conta do iCloud, será necessário inserir um código enviado para seu dispositivo ou número de telefone. Isso evita que alguém faça login em sua conta, mesmo que saiba sua senha.

Mesmo o 2FA é suscetível a ataques de engenharia social, no entanto. A engenharia social tem sido usada para transferir um número de telefone de um SIM para outro. Isso poderia entregar a um aspirante a “hacker” a peça final do quebra-cabeça para toda a sua vida online se ele já souber sua senha mestra de e-mail.

Esta não é uma tentativa de assustá-lo ou torná-lo paranóico. No entanto, ele demonstra como qualquer coisa pode ser hackeada se tiver tempo e engenhosidade suficientes. Você não deve se preocupar excessivamente com essas coisas, mas esteja ciente dos riscos e permaneça vigilante.

E quanto ao software “Spy” do iPhone?

Uma das coisas mais próximas de um hack para afetar os proprietários do iPhone é o chamado software espião. Esses aplicativos atacam a paranóia e o medo, convidando as pessoas a instalar software de monitoramento nos dispositivos. Eles são comercializados para pais preocupados e cônjuges suspeitos como uma forma de rastrear a atividade de outra pessoa no iPhone.

Esses aplicativos não podem funcionar no iOS padrão, então eles exigem que o dispositivo seja desbloqueado primeiro. Isso abre o iPhone para manipulação adicional, problemas de segurança escancarados e possíveis problemas de compatibilidade de aplicativos, já que certos aplicativos não funcionam em dispositivos com jailbreak.

Depois que o dispositivo é desbloqueado e o serviço de monitoramento é instalado, as pessoas podem espionar dispositivos individuais a partir de painéis de controle da web. Essa pessoa verá cada mensagem de texto enviada, os detalhes de todas as chamadas feitas e recebidas e até mesmo novas fotos ou vídeos capturados com a câmera.

Esses aplicativos não funcionam nos iPhones mais recentes (incluindo o XS, XR, 11 e o SE mais recente), e apenas um jailbreak tethered está disponível para alguns dispositivos iOS 13. Eles caíram em desgraça porque a Apple torna muito difícil fazer o jailbreak dos dispositivos recentes, então eles representam pouca ameaça no iOS 13.

No entanto, não vai ficar assim para sempre. A cada grande desenvolvimento de jailbreak, essas empresas começam o marketing novamente. Não apenas espionar um ente querido é questionável (e ilegal), desbloquear o dispositivo de alguém também o expõe ao risco de malware. Também anula qualquer garantia que ele ou ela possa ter deixado.

O Wi-Fi ainda pode estar vulnerável

Independentemente do dispositivo que você está usando, as redes sem fio inseguras ainda representam uma das maiores ameaças à segurança do dispositivo móvel. Os hackers podem (e fazem) usar ataques "man in the middle" para configurar redes sem fio falsas e não seguras para capturar o tráfego.

Ao analisar esse tráfego (conhecido como farejamento de pacotes), um hacker pode ser capaz de ver as informações que você está enviando e recebendo. Se essas informações não estiverem criptografadas, você pode estar roubando senhas, credenciais de login e outras informações confidenciais.

Seja inteligente e evite o uso de redes sem fio desprotegidas e esteja atento sempre que estiver usando uma rede pública. Para maior tranquilidade, criptografe o tráfego do seu iPhone com uma VPN.